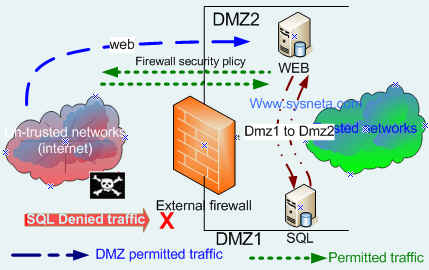

De-Militarised Zone(DMZ) merupakan mekanisme untuk melindungi sistem internal dari serangan hacker atau pihak-pihak lain yang ingin memasuki sistem tanpa mempunyai hak akses. Sehingga karena DMZ dapat diakses oleh pengguna yang tidak mempunyai hak, maka DMZ tidak mengandung rule.

Secara esensial, DMZ melakukan perpindahan semua layanan suatu jaringan ke jaringan lain yang berbeda. DMZ terdiri dari semua port terbuka, yang dapat dilihat oleh pihak luar. DMZ bekerja pada seluruh dasar pelayanan jaringan yang membutuhkan akses terhadap jaringan “dunia luar” ke bagian jaringan yang lainnya. Dengan begitu, seluruh “open port” yang berhubungan dengan dunia luar akan berada pada jaringan. Jika hacker menyerang dan melakukan cracking pada server yang mempunyai DMZ, maka hacker tersebut hanya dapat mengakses host yang berada pada DMZ, tidak pada jaringan internal.

Namun dengan menggunakan lokasi server FTP yang berbeda, maka hacker hanya dapat mengakses DMZ tanpa mempengaruhi sumber daya jaringan yang lain. Selain itu dengan melakukan pemotongan jalur komunikasi pada jaringan internal, trojan dan sejenisnya tidak dapat lagi memasuki jaringan.

1. Interface Internet: interface ini berhubungan langsung dengan Internet dan IP addressnya pun juga IP public yang terregister.

2. Interface Private atau Interface intranet: adalah interface yang terhubung langsung dengan jaringan corporate LAN dimana anda meletakkan server-server yang rentan terhadap serangan.

3. Jaringan DMZ: Interface DMZ ini berada didalam jaringan Internet yang sama sehingga bisa diakses oleh user dari Internet. Resources public yang umumnya berada pada firewall DMZ adalah web-server, proxy dan mail-server.

1 comments:

siap min, makasih

obeng set

Post a Comment